今天对比了一下最新版7.9.4的宝塔面板(宝塔的开发习惯是即使是同一个版本号,也会不断更新文件)。

发现了一个js文件比较可疑,经过分析后得出,是宝塔最新增加的上报后门,可以上报用户自己的IP和端口(非服务器的)

js文件路径:/panel/BTPanel/static/laydate/laydate.js

根据文件时间戳,可知是10月9日更新的。

这个文件本身是layer的日期显示组件,但是宝塔在最后加入了一段eval加密的js。这种js很好解密,以下是解密后的js:

截图部分

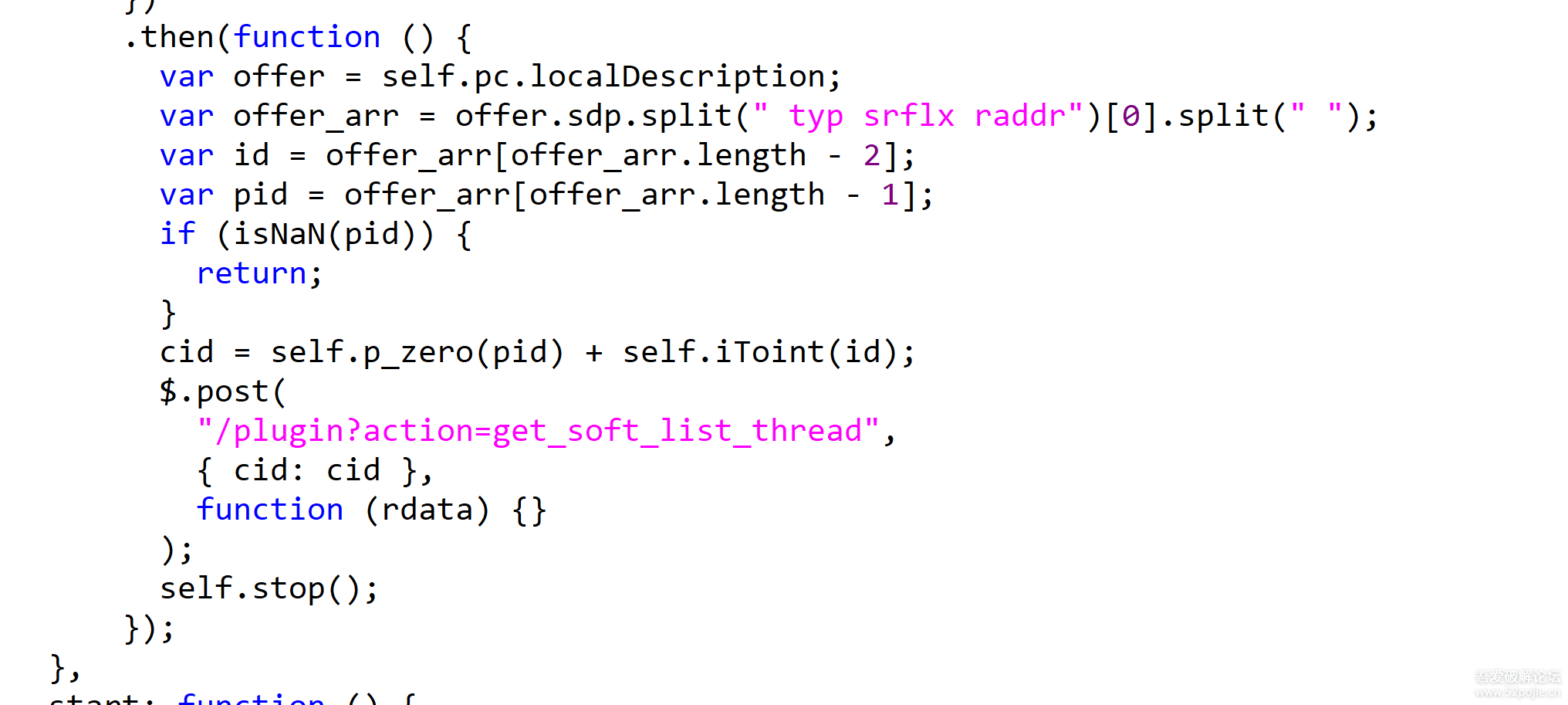

![关于网上Web逆向] bt宝塔最新版增加了上报后门! 关于网上Web逆向] bt宝塔最新版增加了上报后门!](https://oos.drsns.cn/2022/10/20221026125929753.png?imageView2/0/format/webp/q/75) 可以看出是创建了个WebRTC连接,最终是拿到了用户自己的IP和端口(id和pid变量),并组合后进行了简单加密,赋值给cid,POST到接口/plugin?action=get_soft_list_thread

可以看出是创建了个WebRTC连接,最终是拿到了用户自己的IP和端口(id和pid变量),并组合后进行了简单加密,赋值给cid,POST到接口/plugin?action=get_soft_list_thread

那么get_soft_list_thread是在干什么呢,找到py代码,是异步调用/script/flush_soft.py,然后这个文件里面是调用加密模块里面的一个方法PluginLoader.get_soft_list(cid)

下面反编译看看这个方法是具体干什么的

![关于网上Web逆向] bt宝塔最新版增加了上报后门! 关于网上Web逆向] bt宝塔最新版增加了上报后门!](https://oos.drsns.cn/2022/10/20221026130026265.png?imageView2/0/format/webp/q/75)

宝塔搞了个很有迷惑性的方法名,初看还以为是获取软件列表的,实际根本不是。

方法内部只是把cid发送到接口https://cpi.bt.cn/get_soft_list,并未对返回值进行处理,可确定不是获取软件列表的。

之前已经有人爆料过宝塔的上报接口(site_task.py),为什么10月9日又新增了一个?

可能是之前的接口只是上报一些统计的数据,并没有上报用户IP这种敏感信息。

另外现在新增的这个更加隐蔽,通过迷惑性方法名、夹杂在公共js文件等手段进行隐藏。

明明有上百种方法可以获取到用户IP,为什么非要写那么一大堆js通过WebRTC的方式来获取。

原来这种方式可以无视代{过}{滤}理,我这边试了即使是开了全局代{过}{滤}理,也一样可以获取到真实IP而不是代{过}{滤}理服务器IP!

![关于网上Web逆向] bt宝塔最新版增加了上报后门! 关于网上Web逆向] bt宝塔最新版增加了上报后门!](https://oos.drsns.cn/2022/10/20221026130321146.jpg?imageView2/0/format/webp/q/75)

关于网上所说,宝塔官方给出了解释并非后门,希望大家不信谣,不传谣!😂大家可以放心使用!

文章标题:关于网上Web逆向] bt宝塔最新版增加了上报后门!

文章链接:https://www.drsns.cn/154.html

更新时间:2022年10月30日

本站大部分内容均收集于网络!若内容若侵犯到您的权益,请发送邮件至:313824232@qq.com我们将第一时间处理!

资源所需价格并非资源售卖价格,是收集、整理、编辑详情以及本站运营的适当补贴,并且本站不提供任何免费技术支持。

所有资源仅限于参考和学习,版权归原作者所有,更多请阅读达人圈星球网络服务协议。